Wyczyszczone konta klientów? Setki tysięcy złotych przepadły?

Czy Twoje konto maklerskie jest bezpieczne? Jeśli nie jesteś pewien, to koniecznie przeczytaj ten wpis. Jeśli jesteś pewien, że jest, to tym bardziej przeczytaj ten wpis, by się upewnić, że masz rację. Wszystko zaczęło się na naszej grupie na Facebooku (Inwestomat – oszczędzanie, inwestowanie, wolność finansowa), na której 4 lipca 2025 pojawił się post Łukasza dotyczący tego, że jego konto w XTB zostało praktycznie „wyczyszczone” i stracił większość zainwestowanych pieniędzy. Choć sam byłem wtedy „poza zasięgiem” i post zobaczyłem dopiero ponad dobę później, to odbił się szerokim echem i po sugestiach innych grupowiczów, Łukasz wrzucił go także na wykop.pl, gdzie stał się prawdziwym „viralem”, przyciągając setki komentarzy i w mgnieniu oka roznosząc się po polskim internecie:

Post ma bardzo clickbaitowy tytuł i mocny ton. Sednem jest to, że Łukasz był od lat klientem XTB, gdzie inwestował w akcje i ETF-y, osiągając zadowalające go zyski, a nagle zalogował się na konto i zobaczył, że wyparowała większość jego wartego około 200 tysięcy złotych portfela. Zszokowany skontaktował się z XTB, zgłaszając włamanie, ale – jak sam tłumaczy – nie otrzymał ze strony brokera wystarczającego wsparcia. Łukasz w wielu komentarzach i prywatnych wiadomościach ze mną przyznaje, że może niedostatecznie dbał o swoje bezpieczeństwo, ale zarzuca platformie XTB brak odpowiednich „bezpieczników”, które mogłyby wykryć podobne sytuacje i brak dostatecznej reakcji i chęci wyjaśnienia problemu. Sprawa jest bardzo kontrowersyjna, bo choć większość internautów empatyzuje z Łukaszem i jest w tej sprawie przeciwko XTB, to jest w tym zajściu kilka problemów i niejasności, o których napiszę już zaraz, szczegółowo analizując sprawę Łukasza.

W dalszej części wpisu opiszę dokładnie, jak dokonywane są podobne ataki (oraz jaki inny typ ataku był w ostatnich miesiącach częsty) oraz jak się przed nimi zabezpieczyć z perspektywy klienta (czyli co robić, a czego nie robić, by zwiększyć bezpieczeństwo swojego konta maklerskiego). Opiszę i porównam też zabezpieczenia w różnych firmach maklerskich i brokerskich (tych, które odpisały na mojego maila, który po tym zajściu rozesłałem do wszystkich firm będących w moim rankingu kont maklerskich). Miłej lektury i liczę na ciekawą dyskusję pod tym niezwykle ważnym wpisem.

Podcast

YouTube

W skrócie

Z tego artykułu dowiesz się:

- Na czym polegały włamania na konta w XTB (i u innych maklerów) i czy faktycznie były masowe.

- Jak domy maklerskie mogą lepiej zadbać o bezpieczeństwo klienta.

- Jak klient może sam zapewnić sobie bezpieczeństwo. Co robić i czego unikać.

- Jak do kwestii bezpieczeństwa podchodzą różne polskie i zagraniczne domy maklerskie i usługi brokerskie.

Dokładna analiza sytuacji Łukasza

Zacznę od tego, że odkąd usłyszałem o tej sprawie, zacząłem „bawić się” w dziennikarza śledczego, kontaktując się z obiema stronami sytuacji, czyli z samym poszkodowanym oraz przedstawicielem XTB. Na obydwie strony nałożyłem swoje filtry (braku 100% zaufania, bo każda strona ma własne interesy) i zacząłem analizować zajście w możliwie bezstronny sposób.

- Disclaimer (bardzo ważne): odkąd XTB wprowadziło promocję 0% prowizji, czyli od przeszło 4 lat, mam na blogu link do XTB, ale nigdy nie nagrałem i nie zamierzam nagrywać sponsorowanego „materiału partnerskiego” ani z XTB, ani z żadnym innym domem maklerskim. Polecam konta XTB ze względu na atrakcyjną ofertę (niskie prowizje, akcje ułamkowe) i absolutnie nie jestem „ich człowiekiem”, więc w tej sprawie, jak i wszystkich innych zachowuję pełną niezależność i nie wiąże mnie żadna umowa partnerska poza taką, jaką mógł podpisać „każdy z internetu”, kto chciał otrzymać link afiliacyjny.

- Disclaimer #2: Poszkodowanego w tej sprawie Łukasza nie znałem wcześniej i zauważyłem, że dołączył do mojej grupy dopiero w dniu napisania głośnego posta, więc nie mam nawet pojęcia, czy znał wcześniej moje treści. Nie kojarzę go z komentarzy ani maili, więc też nie mogę przyznać, że wiem, kim jest i go uwiarygodnić jako mojego wieloletniego czytelnika/słuchacza, bo prawdopodobnie nim nie jest i przypadkowo natknął się na moją grupę na fb (wystarczy wpisać w wyszukiwarce grup słowo „inwestowanie”).

Obydwie rzeczy pomagają mi zachować w sprawie bezstronność i trzeźwy osąd oraz pozostać nieco sceptycznym wobec obydwu stron. Na wstępie dodam, że od tego zajścia wykonałem analizę nie tylko tego zdarzenia, ale i innych podobnych włamań zarówno do XTB, jak i do innych domów i biur maklerskich (oraz u zagranicznych brokerów), dzięki czemu sprawa Łukasza będzie tylko wstępem, a prawdziwą wartość przyniesie dalsza część wpisu.

Jak doszło do włamania na konto Łukasza w XTB?

Kilka dni od opublikowania posta na wykop.pl (oraz po moim czacie z szefem niebezpiecznik.pl – Piotrem Koniecznym) niebezpiecznik.pl wydał wpis na temat włamania na konto Łukasza „Łukasz stracił 150 000 złotych, bo ktoś przejął jego konto w XTB”, w którym przyglądają się sytuacji pod kątem bezpieczeństwa w internecie.

Zacznijmy od tego, że poszkodowany nie wie, w jaki sposób haker pozyskał jego login i hasło do XTB, ale pewnym jest, że w jakiś sposób wszedł w posiadanie tych danych i 13 maja 2025 zalogował się na jego konto w XTB. Najbardziej prawdopodobne moim zdaniem teorie to:

- Korzystanie z identycznych danych gdzieś indziej i ich wyciek, następnie „testowanie” przez hakera, czy dana osoba ma konto w XTB.

- Fałszywa strona w internecie przypominająca do złudzenia stronę logowania XTB, na której Łukasz mógł omyłkowo pozostawić swoje dane do logowania.

Największy błąd Łukasza polegał na tym, że nie miał aktywowanego logowania 2-składnikowego (2FA – 2 Factor Authentication), mimo że było już w XTB dostępne od sierpnia 2024 roku. Dlatego właśnie napisałem kontrowersyjny post na social media przypominający o konieczności włączenia 2FA, który wielu potraktowało jako krytykę XTB a niektórzy nawet jako „atak na kurs akcji spółki”. Dodatkowo Łukasz nie zmieniał przez lata tego hasła, więc nie wnikając, skąd haker pozyskał te dane, znalazł się w końcu na koncie poszkodowanego i zaczął wyprowadzać pieniądze… w bardzo osobliwy, ale błyskotliwy sposób.

W jaki sposób haker ukradł pieniądze Łukasza?

Poza lekkim traktowaniem kwestii bezpieczeństwa przez Łukasza, jego błąd polegał na tym, że założył, że skoro w XTB nie da się szybko i łatwo zmienić konta do przelewów wyjściowych, to nie będzie można łatwo wyprowadzić (ukraść) jego pieniędzy. Myślał, że nawet jeśli ktoś się zaloguje na jego konto, to nie zrobi mu żadnej krzywdy (najwyżej sprzeda papiery i kupi jakieś inne, co samo w sobie w zasadzie nie jest problemem).

Tylko że jest, bo dysponujący innym kontem maklerskim haker mógł zrobić (i zrobił) następującą rzecz:

- Zalogował się na innym koncie maklerskim, na którym posiadał mało płynne papiery wartościowe – akcje spółek, na których zawierane jest niewiele transakcji i ciężko je kupić lub sprzedać.

- Na innym (własnym) koncie maklerskim oszust kupował mało płynne akcje, następnie sprzedając je Łukaszowi (czyli sobie samemu) o wiele drożej i zarabiając na różnicy cen.

- Będąc zalogowanym na koncie Łukasza haker „na okrągło” kupował akcje drożej (od siebie samego), a następnie sprzedawał je taniej (sobie samemu).

- Różnica w cenie była zyskiem oszusta. Przy odpowiednio wielu transakcjach tego rodzaju w mgnieniu oka „wyprowadził” ponad 100 tysięcy złotych z konta oszukanego.

- W międzyczasie „nabił” tak duży obrót (ponad 2 mln zł), że XTB naliczyło poszkodowanemu ponad 40 tys. zł prowizji, o czym poszkodowany także otwarcie pisze.

Z perspektywy oszukanego klienta z 200 tys. zł „wyparowało” około 75%, czyli ponad 100 tys. zł do oszusta oraz około 40 tys. zł do XTB w ramach prowizji (które ten faktycznie by zapłacił, dokonując takich transakcji).

To bardzo ważne! Pamiętaj o tym, że wypłata środków z konta maklerskiego nie jest jedynym sposobem na potencjalną kradzież środków z takiego konta. Wprawny złodziej będzie umiał wyprowadzić pieniądze poprzez skomplikowane i zautomatyzowane transakcje giełdowe, dla których będzie drugą stroną! Biorąc to pod uwagę, pamiętaj, że świadome lub nieświadome przyznanie komuś dostępu do swojego konta maklerskiego może zawsze oznaczać utratę środków, nawet jeśli nie da się ich wypłacić na inne konto bankowe niż Twoje. Mając to na uwadze, wiedz, że po prostu musisz jak najlepiej zabezpieczyć swoje konto maklerskie tak, by nikt poza Tobą nigdy się tam nie logował ani nie mógł zalogować! Za chwilę opiszę, jak to zrobić, ale najpierw podzielę się moją opinią o całym zajściu, zaczynając od tego, kto jest winny w tej sprawie.

Czyja to wina? Co mógł zrobić lepiej klient, a co broker?

Internet jest podzielony, bo:

- akcjonariusze i fani XTB (a, wierz mi, jest ich bardzo dużo w polskim internecie) aż grzmią, że jest to wina nieostrożnego klienta, a XTB zrobiło wszystko najlepiej, jak mogło i bezpieczeństwo ich platformy jest bez zarzutu,

- potencjalne korzystanie z tego samego loginu i hasła w wielu miejscach w internecie jest błędem, zwłaszcza jak w jednym z tych miejsc trzymamy cały majątek lub jego wielką część. Łukasz temu zaprzecza i deklaruje, że jego hasło do XTB było unikalne i nieużywane nigdzie indziej. Natomiast ja (jako niezależny obserwator) nie mogę tego ani potwierdzić, ani zanegować, więc wspominam o tym jako o możliwości.

- nie mówiąc o ewentualnym wpisywaniu w Google „XTB logowanie”, kliknięciu fałszywej strony (będącej u góry poprzez reklamy) i samodzielnym podaniu hakerowi swoich danych logowania (czyli bycie ofiarą phishingu). Ponownie – jest to tylko spekulacja, bo akurat do tej kradzieży najprawdopodobniej nie doszło w ten sposób, ponieważ Łukasz kategorycznie zaprzecza temu, że mógł sam podać swoje dane na stronie phishingowej (stronie oszusta). Ponownie – jako niezależny obserwator nie mogę tego ani potwierdzić, ani temu zaprzeczyć.

- obrońcy XTB mówią o tym, że klient miał w momencie ataku wyłączone powiadomienia o transakcjach poprzez wiadomości e-mail, przez co nie zdążył zareagować na kradzież. To fakt, ale to nie on je wyłączył. Zrobił to (bez żadnej dodatkowej weryfikacji) sam oszust już po włamaniu na konto i dlatego do Łukasza nie doszły żadne powiadomienia o nowych transakcjach na jego koncie.

- inni inwestorzy, prawdopodobnie niebędący fanami ani akcjonariuszami XTB, sądzą, że może i klient ponosi winę za niedostateczne zabezpieczenie swojego konta, to współwinne jest też XTB, bo bezpieczeństwo ich platformy pozostawia wiele do życzenia, m.in.:

- popularną platformą do inwestowania byli już od lat, a 2FA wprowadzili dopiero w 2024 roku. W tej konkretnej sprawie klient mógł je włączyć, ale setki klientów w potencjalnie tej samej sytuacji przez lata nawet nie miało opcji włączenia uwierzytelniania 2-składnikowego,

- skoro 2FA było wprowadzone od 08.2024, to czemu nie wymuszono jego aktywacji u wszystkich klientów, co prawdopodobnie zapobiegłoby większości włamań,

- forma wprowadzenia 2FA w XTB to był do tej pory wyłącznie kod SMS (w lipcu 2025 firma wprowadziła też TOTP – kody czasowe generowane przez aplikację uwierzytelniającą), a nie jest to najbezpieczniejsza forma, bo bardzo łatwo pozyskać ten kod od klienta np. poprzez fałszywą stronę logowania,

- XTB nie posiada automatycznej kontroli zachowań użytkownika. Klienci XTB to bardzo często aktywni traderzy, którzy świadomie wykonują dziesiątki lub setki transakcji dziennie, więc z perspektywy biznesu blokady kont przy „dziwnym” zachowaniu klienta mogłyby zablokować zbyt wielu prawdziwych klientów,

- dział wsparcia (support) XTB nie działał wystarczająco szybko. Podobny zarzut do XTB ma wielu innych klientów w innych, mniejszych sprawach oszustwa, do czego za chwilę dojdziemy.

Jakie jest moje zdanie? Prawda jak zwykle leży gdzieś pośrodku, ale widzę tu spore niedopatrzenie klienta, który w ten czy inny sposób prawdopodobnie pozwolił na wyciek swojego loginu i hasła (np. używając takich samych na innej stronie), a dodatkowo nie włączył 2FA w XTB, choć w momencie ataku była taka możliwość. Po stronie XTB zostaje udowodnienie, że właśnie tak było, więc dopiero za jakiś czas być może dowiemy się prawdy o tym włamaniu. Oczywiście, gdyby okazało się, że wyciek danych nastąpił po stronie maklera, to moja opinia o tym zdarzeniu zmieniłaby się o 180 stopni, ale na razie domniemywam, że winę ponosi klient, bo skala włamań jest zwyczajnie za mała, by sugerowało to wyciek danych po stronie XTB.

Boisz się o swoje środki w XTB? Przeczytaj to

Czy XTB jest zatem niewinne i w żaden sposób nie odpowiada za skradzione środki klienta? To jest kwestia dyskusyjna, bo dostawca platformy powinien upewnić się, że jest możliwie jak najbezpieczniejsza, np. w następujące sposoby:

- wymuszając włączenie 2FA dla każdego klienta zaraz po jego wprowadzeniu. To jest tak naprawdę mój największy zarzut do XTB, co zresztą zasugerowałem im mailowo, otrzymując zaskakującą odpowiedź, że zamierzają to w przyszłości (do końca 2025 roku) automatycznie włączyć wszystkim obecnym i nowym klientom (ale pozostawić możliwość ręcznego wyłączenia 2FA).

- pytanie brzmi: dlaczego nie zrobiono tego natychmiast po pierwszych incydentach tego rodzaju?

- implementując system automatycznego wykrywania „nietypowych zachowań” klienta. Jeśli ktoś przez 5 lat loguje się np. kilka razy w miesiącu i dokonuje maksymalnie kilku transakcji w miesiącu, a nagle loguje się o nietypowej dla siebie porze, z nietypowego miejsca, sprzedaje wszystkie instrumenty i zaczyna zawierać setki transakcji kupna i sprzedaży to jest to bardzo nietypowe zachowanie, które moim zdaniem powinno:

- trafić do szybkiej analizy pracownika (eksperta od bezpieczeństwa) XTB,

- spowodować próbę skontaktowania się (np. telefonicznie) z klientem, by jak najszybciej wyjaśnić podejrzaną sytuację i ewentualnie zablokować konto klienta, zanim zostanie wyczyszczone,

- odpowiedź, którą uzyskałem na ten temat od Artura Babicza – pracownika działu PR XTB – brzmiała następująco:

Ze względu na specyfikę rynku i szybkość, z jaką podejmowane są decyzje inwestycyjne, nie stosujemy automatycznych ograniczeń wynikających ze zmiany preferencji inwestora, np. rozpoczęcia handlu innymi instrumentami. Jednak dokładamy wszelkiej staranności, by wszystkie działania odbywały się w bezpiecznym środowisku.

Nie ma tu zatem żadnych konkretów, więc nie należy spodziewać się po platformie XTB żadnego wykrywania podejrzanych zachowań/zmian zachowania klienta, nawet jeśli wykonuje on nagle setki nielogicznych transakcji kończących się dużą stratą pieniędzy. To bardzo ważna informacja dla posiadaczy kont w XTB, bo jeśli ktoś przejmie Twój login i hasło, a Ty nie masz uwierzytelniania dwuskładnikowego (lub omyłkowo samemu podasz hakerowi swój kod SMS), to „masz duży problem”.

Co do odpowiedzialności XTB, to punkty 5.9 i 5.10 regulaminu świadczenia usług maklerskich przez XTB jasno mówią, że:

5.9. Jeśli na Twoim Rachunku Inwestycyjnym zostały złożone jakiekolwiek błędne Dyspozycje, w wyniku których XTB może ponieść straty, i użyto przy tym Twojego Loginu i Hasła, to musisz pokryć te straty, bez względu na to, kto faktycznie

złożył takie Zlecenie. Wyjątkiem są straty powstałe na skutek zawinionego przez XTB ujawnienia Twojego Loginu i Hasła osobom trzecim.

5.10. Jeśli ujawnisz Login i Hasło osobom trzecim, nie ponosimy konsekwencji, które z tego wynikną. Również w sytuacji, gdy w związku z ujawnieniem tych danych zostaną złożone Zlecenia wykonania Transakcji lub innych Dyspozycji przez osobę trzecią.

Zatem w ewentualnym sporze z XTB jest tylko jedna sytuacja, w której wygrywa klient – taka, gdy jest w stanie udowodnić XTB, że wyciek jego danych logowania nastąpił po stronie XTB lub firm partnerskich, które by te dane posiadały.

Co możesz zrobić, jeśli masz konto w XTB i boisz się teraz o swoje bezpieczeństwo? Przede wszystkim wykonaj od razu następujące kroki:

- natychmiast włącz 2FA (uwierzytelnianie dwuskładnikowe), najlepiej poprzez TOTP (krótkotrwałe kody w aplikacji uwierzytelniającej) lub biometrię (odcisk palca),

- natychmiast włącz powiadomienia e-mailowe o każdej dokonanej na Twoim koncie transakcji,

- zmień hasło do swojego konta w XTB, upewniając się, że jest długie, skomplikowane, nie da się go odgadnąć, wiedząc o Tobie cokolwiek i co najważniejsze: nie jest powielone na żadnym innym portalu, na którym masz jakiekolwiek konto,

- nigdy nie loguj się do XTB poprzez wyszukiwanie „XTB logowanie” w wyszukiwarce. Zapisz sobie prawdziwy link do logowania XTB np. w ulubionych w wyszukiwarce i zawsze używaj tylko tego linku (lub aplikacji mobilnej XTB),

- nigdy nie klikaj linków, które wysyła Ci mailowo ktoś podający się za XTB (ani innego maklera), np. w związku z „podejrzanym logowaniem na Twoim koncie”. Bardzo popularną metodą ataku jest wysłanie mailowo linku do „niby-XTB”, za którym jest strona hakera, która ma za zadanie błyskawicznie przechwycić Twoje dane logowania (i kod SMS, jeśli masz włączone 2FA za pomocą SMS).

Jeśli wykonasz te kroki, a na Twoim koncie dojdzie do kradzieży, to na 99,9% winę poniesie XTB, a nie Ty (klient), co będziesz mógł udowodnić i otrzymać rekompensatę.

Kontrowersje i znaki zapytania w tej sprawie

Sprawa wzbudziła mnóstwo kontrowersji, więc opiszę tu te największe (zarówno z perspektywy oszukanego, XTB, jak i niezależnego obserwatora).

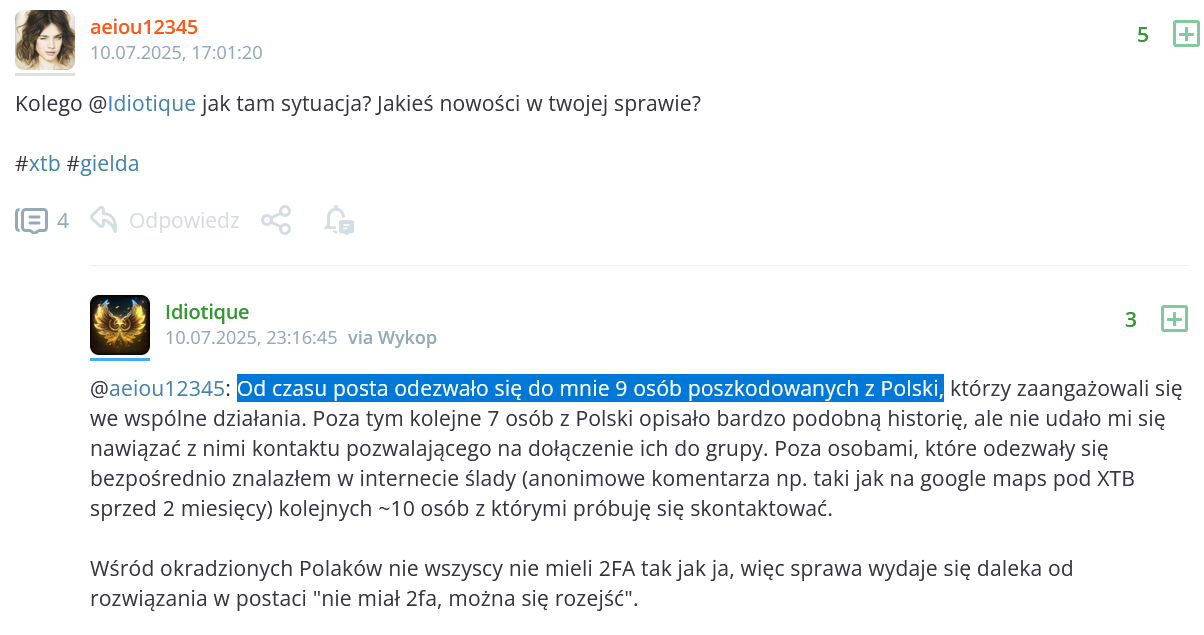

- Skala oszustw: w swoim poście Łukasz napisał o, cytuję: „GIGANTYCZNYCH, MASOWYCH kradzieżach na platformie XTB”, podczas gdy na naszej grupie (jest tam ponad 20 tys. osób) znalazłem łącznie 4 poszkodowane osoby (zazwyczaj w inny sposób, opiszę to już za chwilę i na dużo mniejsze kwoty od Łukasza, np. 1000 lub 5000 złotych). Pod moimi postami na social media prosiłem poszkodowanych o kontakt i dodatkowo zgłosiła się w tydzień…. jedna osoba. Sam Łukasz na wykopie prosił o to samo i w kilka dni uzbierał… 9 poszkodowanych.

- Daleko tu do MASOWEJ skali i GIGANTYCZNYCH strat klientów, więc pozwolę sobie ocenić to jako clickbait i jeśli nie fałszywą, to niepotwierdzoną informację. Jeśli panicznie boisz się o swoje środki z XTB, to możesz śmiało założyć, że incydenty nie wydarzyły się na MASOWĄ skalę i raczej dotyczyły dziesiątek lub setek (ale nie tysięcy) spośród kilkuset tysięcy klientów XTB.

- Czy okradzione zostały osoby z włączonym 2FA? Według Łukasza wśród oszukanych były też osoby, które miały włączone 2FA. Oznaczałoby to, że ich 2FA nie zadziałało (albo samodzielnie przekazywali hakerom swoje kody uwierzytelniające SMS). Według XTB nie było ani jednego takiego przypadku (poinformował mnie o tym Artur Babicz, ekspert od PR XTB Polska). Informacja jest zatem niepotwierdzona, ale ufałbym tutaj XTB, które jeśli mija się z prawdą, to po wyjściu tego na jaw poniosłoby bardzo dużą stratę wizerunkową.

- Niedziałające 2FA? W naszej grupie i w komentarzach pod moimi postami na mediach społecznościowych odezwało się kilkoro klientów narzekających na to, że SMS-owe 2FA XTB czasem nie działa. Narzekali na to, że nie dodawali urządzenia do zaufanych, a XTB nie aktywowało 2FA oraz na to, że wylogowali się / zamknęli aplikacje i po ponownym włączeniu nie było prośby o kod SMS (mimo że mieli włączone 2FA). Jednocześnie tysiące osób piszą, że system działa poprawnie, więc pozostaje to jedną z niewyjaśnionych zagadek w całej sprawie. Na pewno warto używać opcji „wyloguj” nawet jeśli korzystasz z aplikacji mobilnej, by mieć pewność, że zostało się wylogowanym.

- Wykonanie tylu transakcji tak szybko, jak zrobił to oszust, powinno być teoretycznie niemożliwe (bez API – Application Programming Interface, które pozwoliłoby na proste „spięcie” platformy XTB z zewnętrznym oprogramowaniem). API w XTB jest od 14 marca 2025 roku nieaktywne. Jakim cudem haker zrobił tak wiele transakcji tak szybko nie korzystając z API (czyli korzystając z zewnętrznej aplikacji do przyspieszenia lub zautomatyzowania handlu na platformie XTB)? Oczywiście są inne metody zautomatyzowania i przyspieszenia wykonywania transakcji na giełdzie, ale API wydaje się zdecydowanie najszybsze do tego rodzaju metod. Małe uzupełnienie (22.07.2025) – nawet bez API można zautomatyzować transakcje na wiele sposobów, np. poprzez bezpośrednie zapytania do backendu aplikacji (z innej aplikacji webowej). Dziękuję za uzupełnienie, Łukaszu (nie ten o którym mowa we wpisie, tylko wierny czytelnik bloga)!

- Łukasz nie wiedział, że w XTB nie ma dostępnych żadnych obligacji (bezpośrednio). Łukasz pisał o „obligacjach”, pomimo tego, że XTB nie daje dostępu do GPW Catalyst ani żadnych innych obligacji notowanych na giełdzie. Cytuję fragment oryginalnej wypowiedzi Łukasza (z naszej grupy):

No i nagle loguję się na XTB po robocie a tam ~75% funduszy wyparowało. Patrzę a tu ktoś sprzedał wszystko jak leci w minutę. Wszystkie long term akcje – nawet takie które miałem już ponad 5 lat nieruszane, wszystkie niedawno kupione obligacje, wszystko […].

- Jako że w XTB nie ma handlu obligacjami, to zadałem mu to kłopotliwe pytanie. W rozmowie ze mną przyznał, że się przejęzyczył w emocjach, ale wiele osób uznaje to tłumaczenie za kontrowersyjne, biorąc pod uwagę to, że Łukasz inwestował od 5 lat i powinien dobrze znać ofertę XTB i rozróżniać instrumenty finansowe (i przynajmniej wiedzieć, że nie miał w portfelu obligacji, co wynika nawet z listy transakcji, którą udostępnił w internecie). Sam nie wiem, co o tym myśleć, bo wyłącznie 1 przejęzyczenie przy takim „ciężarze dowodowym” wydaje się niedostatecznie dobrym argumentem na obalenie całej sprawy.

Kontrowersji jest jeszcze więcej, ale chciałem skupić się na tych najistotniejszych (z mojej perspektywy). Jako realista i osoba analityczna myślę, że do włamań doszło, ale że były one na dużo mniejszą skalę, niż opisuje to Łukasz. Zagadką pozostaje to, w jaki sposób haker dokonał tak szybko tak wielu transakcji bez API oraz to, czy faktycznie okradziono kogoś z włączonym 2FA (które potencjalnie nie zadziałało). Myślę, że odpowiedzi na te pytania uzyskamy w toku kolejnych miesięcy i wraz z postępami w pracach policji, która powinna być w stanie uzyskać takie informacje. Poza kontrowersjami narodziły się też prawdziwe teorie spiskowe na temat sprawy oszustwa.

Teorie spiskowe w sprawie tego oszustwa

To naturalne, by w kwestiach delikatnych i niepotwierdzonych być sceptycznym. Moim zdaniem jednak pewne teorie zakrawają pod spiskowe i osoby je głoszące powinny mocno zastanowić się nad ich wiarygodnością. Do najpopularniejszych teorii spiskowych na temat tej sprawy należą następujące scenariusze:

- Posiadacz konta „oszalał” i w szale spekulacji samodzielnie spalił większość swoich środków. Według tej teorii Łukasz po latach spokojnego inwestowania w akcje nagle wpadł w szał spekulacji i sam przepalił w kilka chwil całe pieniądze, a więc nie było żadnego oszustwa, tylko wszystko przepalił na giełdzie sam poszkodowany.

- Moja opinia: wątpię, bo jeśli to byłoby prawdą, to XTB mogłoby pozwać „poszkodowanego” za próbę wyłudzenia pieniędzy i szkodę wizerunkową.

- Poza tym poszkodowany raczej „przepaliłby” pieniądze na lewarowanych produktach CFD, a nie na mało płynnych akcjach z giełd zagranicznych.

- Cała sprawa to „ustawka” konkurencji i nie było żadnych włamań. Na rynek europejski wszedł niedawno Robinhood – „dyskontowy” broker instrumentów finansowych, który prawdopodobnie będzie jednym z głównych konkurentów dla XTB w Europie. Wielu widzi we wieściach o ataku hakerskim „ustawkę” i rzeczywisty atak konkurencji poprzez opis fałszywego zdarzenia, które nigdy nie miało miejsca. Zgodnie z tą teorią Łukasz jest podstawionym człowiekiem Robinhooda (lub innej konkurencyjnej firmy), który ma za zadanie zrobić XTB negatywny PR.

- Moja opinia: wątpię, bo gdyby Łukasz nie był klientem XTB, lub gdyby nic takiego nie zaszło na jego koncie, to niezwłocznie otrzymalibyśmy komunikat XTB na temat braku wiarygodności całej sprawy. Łukasz musi zatem być przynajmniej klientem XTB, jeśli nie komentują oni zajścia w konkretny sposób.

Teorii spiskowych jest znacznie więcej, ale to najczęściej powielane. Myślę, że nie ma sensu się w nie wgłębiać, biorąc pod uwagę, że Łukasz podpisuje się imieniem i nazwiskiem, wystąpił w wywiadzie na kanale na YouTube oraz opublikował w internecie listę transakcji, na której widać jego imię, nazwisko i ID klienta. To oczywiście nie gwarantuje prawdziwości historii, ale znacząco zwiększa prawdopodobieństwo tego, że opisuje prawdę… oczywiście ze swojej perspektywy (a to ważne). Ja jestem natomiast od tego, by sprawdzić, czy Twoje konto maklerskie jest bezpieczne oraz przedstawić Ci sposoby na jego lepsze zabezpieczenie.

Inny rodzaj włamań i kradzieże w innych firmach?

W sprawie bezpieczeństwa kont ważny jest kontekst całej historii, czyli to, czy tego typu włamań było wiele więcej i czy wystąpiły one tylko w XTB, czy też w innych domach i biurach maklerskich (oraz u innych zagranicznych brokerów). Co do skali włamań opisanego rodzaju, czyli wyprowadzenia środków poprzez transakcje, to nic nie wskazuje na to, że takie włamania odbyły się na masową skalę, ale na pewno dotyczyły pewnej grupy klientów (ale raczej maksymalnie setek niż tysięcy lub dziesiątek tysięcy). Wiadomo, że niektórzy poszkodowani prawdopodobnie nie chcą lub nie mogą się ujawniać, bo są w toku procesu z maklerem, ale nawet po liczbie anonimowych komentarzy typu „mi też się to przydarzyło” skala włamań wydaje się dość niewielka. Jednak XTB nie musiało być jedyne, bo niektóre zaufane źródła z branży poinformowały mnie, że słyszały o tego typu incydentach także w innych firmach (niekoniecznie polskich).

Jeśli chodzi o XTB, to wygląda na to, że nie był to jedyny typ włamań i oszustw, bo znacznie częstsze (przynajmniej wg komentarzy na naszej grupie) było prostsze wyprowadzenie środków poprzez usługę eWallet, co teraz opiszę.

Wypłata środków na konto hakera poprzez eWallet w XTB

Na naszej grupie dyskusyjnej znalazłem kilka (mniej niż 10) osób, którym skradziono środki z XTB w zgoła inny sposób niż opisany, ale w tym przypadku były to raczej drobne kradzieże (między 1 a 10 tys. złotych). Bezpieczeństwo konta maklerskiego to nie tylko to, jak trudno jest zalogować się na Twoje konto, ale to, jak trudno jest z niego wyprowadzić pieniądze na konto osoby trzeciej. Większość (jeśli nie wszystkie) domów i biur maklerskich pozwala klientom na dodawanie kont do wypłat wyłącznie, jeśli są to konta prowadzone pod ich nazwiskiem (i dobrze), co znacząco utrudnia kradzieże środków z tych kont (no, chyba że złodziej kradnie je poprzez transakcje giełdowe, jak w opisanym przypadku Łukasza).

Kilka miesięcy temu XTB ogłosiło, że wprowadza rewolucyjną usługę wielowalutową eWallet, dzięki której wymiana walut w XTB będzie szybka, tania i niezwykle prosta. Należy rozumieć, że eWallet jest usługą świadczoną przez firmę zewnętrzną DiPocket UAB, Instytucja Pieniądza Elektronicznego zarejestrowaną przez Bank Litwy, a więc z perspektywy XTB jest to usługa zewnętrzna i XTB nie ma na nią stuprocentowego wpływu. W sytuacjach normalnych ten wpływ nie jest w żaden sposób potrzebny, ale gdy ze środkami klienta dzieje się coś złego, to XTB powinno móc zareagować natychmiast, tylko że nie może, bo DiPocket to inna firma, więc czas reakcji jest wydłużony. Jest to krytyczne w sprawach oszustw, bo gdyby usługa była świadczona bezpośrednio przez XTB, to być może dział wsparcia mógłby ją natychmiastowo blokować, a w obecnej sytuacji zajmuje to jakiś czas (bo jeden dział wsparcia kontaktuje się z drugim), więc jest tu duży potencjał dla złodzieja do wyprowadzenia całych środków klienta.

Ataki poprzez wyprowadzenie środków z eWallet były przeprowadzane podobnie do opisanego przypadku Łukasza, czyli haker pozyskiwał login i hasło klienta, następnie sprzedawał jego papiery, z tą różnicą, że uzyskane tak środki transferował na swoje konta poprzez aktywną usługę eWallet. I nie zrozum mnie źle, bo aktywna usługa eWallet nie była przyczyną włamania na konto, a jedynie sposobem prostego wyprowadzenia środków z kont klientów na konta złodziei. Prawdopodobnie właśnie z tego powodu XTB wymusza stosowanie 2FA dla osób, które korzystają z usługi eWallet, pośrednio ostrzegając przed tym, że jest to łatwy sposób na potencjalne wyprowadzenie środków klienta z XTB.

Dobrze więc – zamiast masowej skali i gigantycznych środków mamy łącznie około 15-20 osób i ciągłą zagadkę dotyczącą tego, skąd oszuści pozyskali ich dane logowania. Wspólnym mianownikiem jest dalej brak włączonego 2FA (choć chodzą słuchy, że okradziono też osoby z włączonym 2FA, ale założę się, że akurat te osoby by o tym milczały, bo prawie na pewno wygrają sprawę reklamacyjną z XTB). Sam nie otrzymałem żadnego potwierdzenia tego, że do podobnych włamań doszło na kontach osób korzystających z uwierzytelniania 2-składnikowego, więc w moich oczach są to pogłoski, a nie fakty.

Dotychczas skupiałem się na XTB, ale warto poruszyć też temat innych domów i biur maklerskich, które mogły zostać dotknięte plagą włamań i wyprowadzania środków klientów.

Podobne włamania u innych maklerów?

Choć nie potwierdzają tego oficjalnie pracownicy innych domów i biur maklerskich, to do podobnych oszustw doszło w ostatnich kilku latach w przynajmniej kilku innych instytucjach. Ślady takich włamań można zobaczyć w internecie, więc należy założyć, że to nie ataki konkurencji, tylko posty prawdziwych klientów maklerów. Zresztą udało mi się skontaktować z kilkoma z nich i potwierdzić to, że sposób ataku był podobny do tego, który dotknął Łukasza i jego konto w XTB, tyle że często było to robione na mało płynnych papierach notowanych na innych giełdach.

Włamania na pewno nie były masowe (zresztą w przypadku XTB też takie nie były), bo śladów w internecie nie ma tak wiele, jak można się tego spodziewać. Dlatego jeśli boisz się o swoje zainwestowane środki i sądzisz, że Twoje konto maklerskie jest w niebezpieczeństwie, to możesz raczej odetchnąć z ulgą, bo kradzieże tego rodzaju nie są czymś na porządku dziennym ani w Polsce, ani za granicą. Poczuj ulgę zwłaszcza, jeśli masz włączone 2FA i nigdy nie wyszukujesz w Google strony logowania do swojej instytucji maklerskiej, tylko masz w ulubionych zapisany potwierdzony i oficjalny link do strony logowania danej firmy.

Przejdźmy do najważniejszego, czyli porad dotyczących tego, jak zabezpieczyć swoje konto maklerskie ogółem i przyjrzenia się sprawie bezpieczeństwa majątku trochę szerzej.

Jak zabezpieczyć swoje konto maklerskie?

Kwestia bezpieczeństwa w domach i biurach maklerskich to bardzo trudny temat, bo z jednej strony takie konta powinny być bardzo bezpieczne (przynajmniej tak jak konta bankowe), bo inwestorzy trzymają tam czasami kapitał życia, a z drugiej powinny być łatwo dostępne i proste w użyciu (np. dla traderów, którzy wykonują setki transakcji dziennie). Problemem firm oferujących usługi maklerskie jest znalezienie odpowiedniego balansu między bezpieczeństwem a dostępnością i prostotą użycia, dlatego w tym najważniejszym moim zdaniem (w myśl zasady – najważniejsze na koniec) rozdziale tego wpisu skupię się na omówieniu sposobów zabezpieczenia kont maklerskich w możliwie prosty, ale dokładny sposób.

Ponowny disclaimer: mimo że jestem inżynierem i „człowiekiem z IT” to w żadnym wypadku nie jestem specem od technologii zabezpieczających, więc z góry przepraszam za niewłaściwie użytą nomenklaturę lub brak szczegółów technicznych dot. poszczególnych metod zabezpieczeń. Jestem jednak ekspertem w inwestowaniu pieniędzy, obsłudze kont maklerskich i prostym opisywaniu ich funkcjonalności, więc zrobię to, co potrafię najlepiej, opisując dla Ciebie prostym językiem wszystkie główne sposoby zabezpieczeń maklerskich oraz ich poziomy (subiektywnie i według mnie).

Ważne: w pisaniu tej części wpisu użyłem (anonimowo) niektórych odpowiedzi pracowników domów i biur maklerskich i firm brokerskich, bo dzięki temu jest ona ciekawsza i pozwala zrozumieć nie tylko perspektywę klienta, ale i perspektywę maklera.

Poziomy bezpieczeństwa konta maklerskiego

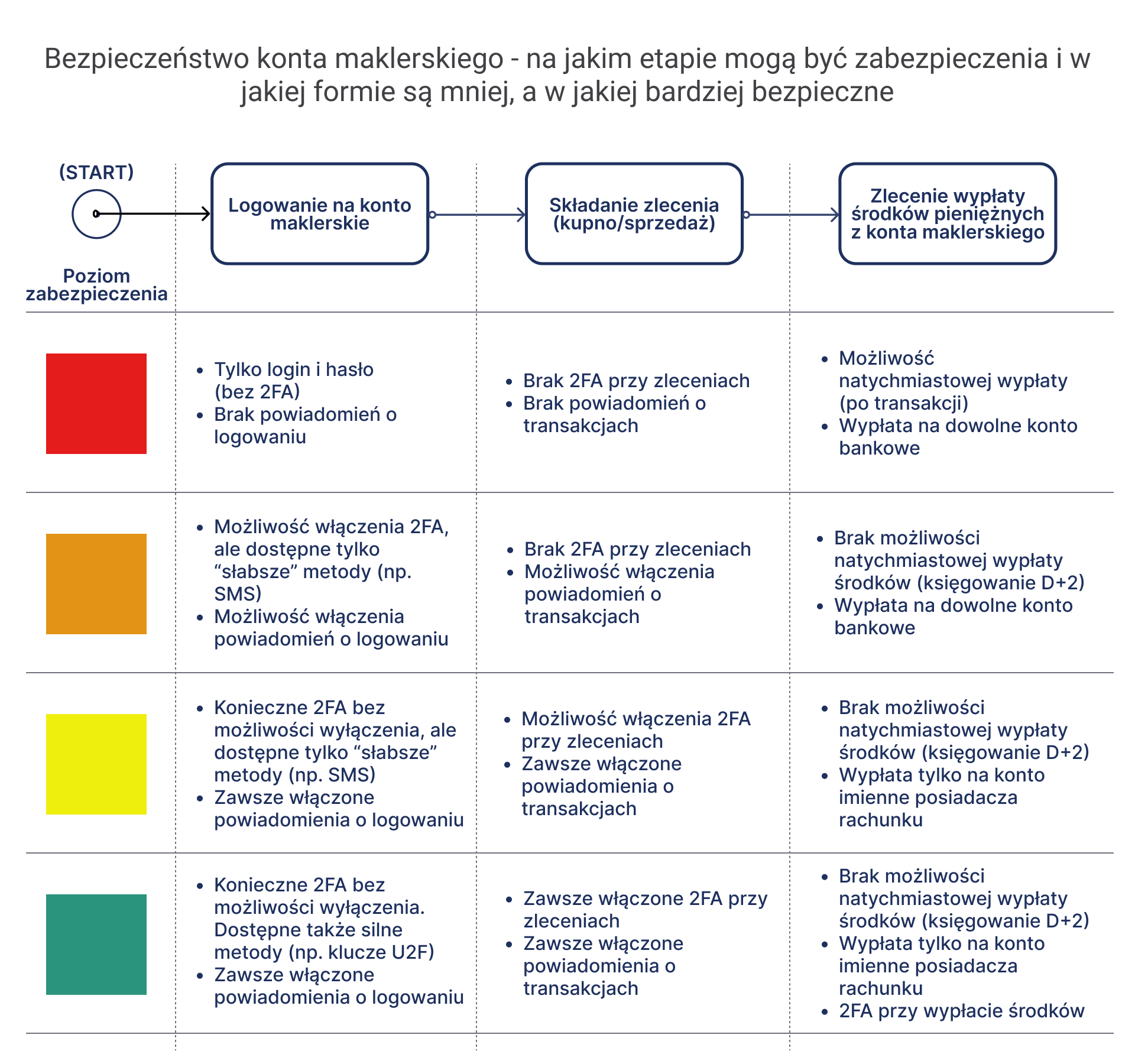

Zacznijmy od podstaw, czyli od 3 najważniejszych z perspektywy bezpieczeństwa zdarzeń na koncie maklerskim, jakimi według mnie są:

- Logowanie na konto.

- Złożenie zlecenia kupna/sprzedaży instrumentów finansowych.

- Zlecenie wypłaty środków pieniężnych z konta maklerskiego.

Jeżeli oszust nie zdoła się zalogować na Twoje konto maklerskie, to tak naprawdę nie dotyczą Cię 2 kolejne problemy. Jeśli oszust zdoła się zalogować, ale nie da rady dokonać transakcji sprzedaży papierów wartościowych (zakładam, że na koncie maklerskim masz głównie kupione przez siebie instrumenty finansowe), to nie dotyczy Cię trzeci problem. Jeśli jednak haker zdoła zalogować się na Twoje konto maklerskie oraz dokonać transakcji sprzedaży, to istnieje jeszcze nadzieja, że nie uda mu się wypłacić środków na jego własne konto bankowe, bo dom maklerski zablokuje taką możliwość. To ostatnie dotyczy rzecz jasna scenariusza typowego wyprowadzenia środków, a nie przypadku Łukasza, w którym haker wyprowadził pieniądze poprzez transakcje giełdowe, dla których był drugą stroną, osiągając tak zyski, podczas gdy poszkodowany tracił pieniądze.

Najmniej bezpieczne konto maklerskie nie zaoferuje żadnego zabezpieczenia logowania, żadnego zabezpieczenia transakcji oraz pozwoli na wypłatę środków na dowolne konto bankowe (i natychmiastową zmianę konta do wypłat bez żadnego potwierdzenia). Zupełnie szczerze? Jeszcze do niedawna dość dużo firm maklerskich byłoby bardzo blisko takiego niezabezpieczonego konta, bo bez 2FA przy logowaniu jedynym zabezpieczeniem byłaby kwestia weryfikacji przy zmianie konta do wypłat środków klienta, ale podatność na ataki „giełdowe” (poprzez transakcje) była niemal 100-procentowa.

Przeciętne konto maklerskie ma możliwość aktywowania różnych zabezpieczeń, ale zwykle nie są one ani zaawansowane technicznie, ani rygorystyczne, a większość z nich można wyłączyć. Normą jest 2FA przy logowaniu, które zwykle wprowadzone jest przy pomocy SMS lub TOTP (jednorazowe hasła ważne tylko przez krótki czas), czyli uznawanych w branży za najsłabsze zabezpieczenia (zaraz wyjaśnię dlaczego). Bywa, że konto maklerskie ma możliwość włączenia 2FA również przy składaniu zleceń, ale przeciętne konto ma co najwyżej powiadomienia przy każdej wykonanej transakcji, co też może pomóc użytkownikowi „złapać złodzieja na gorącym uczynku”. Jeśli chodzi o możliwość wypłat z kont maklerskich, to przeciętne konto nie ma możliwości natychmiastowej wypłaty środków z konta maklerskiego, ponieważ księgowanie odbywa się w modelu d+2, więc środki klienta będą dla niego dostępne dopiero po upływie 2 dni od wykonania transakcji (więc jest to raczej „zabezpieczenie niechcący”, bo tak właśnie działa system rozliczania transakcji). Przeciętne konto maklerskie zwykle zezwala wyłącznie na wypłatę na konto bankowe należące do inwestora.

Najbezpieczniejsze konto maklerskie świata byłoby trudne do użytkowania, bo wymagałoby ciągłych weryfikacji i byłoby po prostu „toporne” w sensie prędkości zawierania transakcji, wykonywania przelewów itp. Abstrahując od tego, takie konto miałoby konieczne i niedające się wyłączyć 2FA przy logowaniu z możliwością włączenia silnych metod uwierzytelniania dwuskładnikowego, np. kluczy U2F. Aktywne byłyby powiadomienia o każdym logowaniu, by klient miał pewność, że wie, że ktoś zalogował się na jego konto. Przy nowych zleceniach także wymagano by dodatkowego uwierzytelnienia, a po każdej wykonanej transakcji klient otrzymywałby powiadomienie. Nie byłoby możliwości natychmiastowej wypłaty pieniędzy po dokonanej transakcji sprzedaży, a wypłata byłaby możliwa tylko na uprzednio zweryfikowane konto bankowe klienta (na jego imię i nazwisko). Przy wypłacie środków aktywowane byłoby 2FA, co dla wielu jest przesadą, ale tylko tak zabezpieczone konto maklerskie można by uznać za w pełni bezpieczne i odporne na błędy inwestora (zwłaszcza jeśli miałby aktywne 2FA za pomocą U2F, np. YubiKey).

Możemy polemizować, czy 2FA powinno być wymagane przy każdej czynności, bo mogłoby nie być takiej potrzeby, jeśli samo logowanie byłoby odpowiednio zabezpieczone, ale nie da się polemizować z jednym – dobrze by było, jakby istniały też jakieś dodatkowe zabezpieczenia po stronie brokera, np. analiza nietypowych zachowań inwestora.

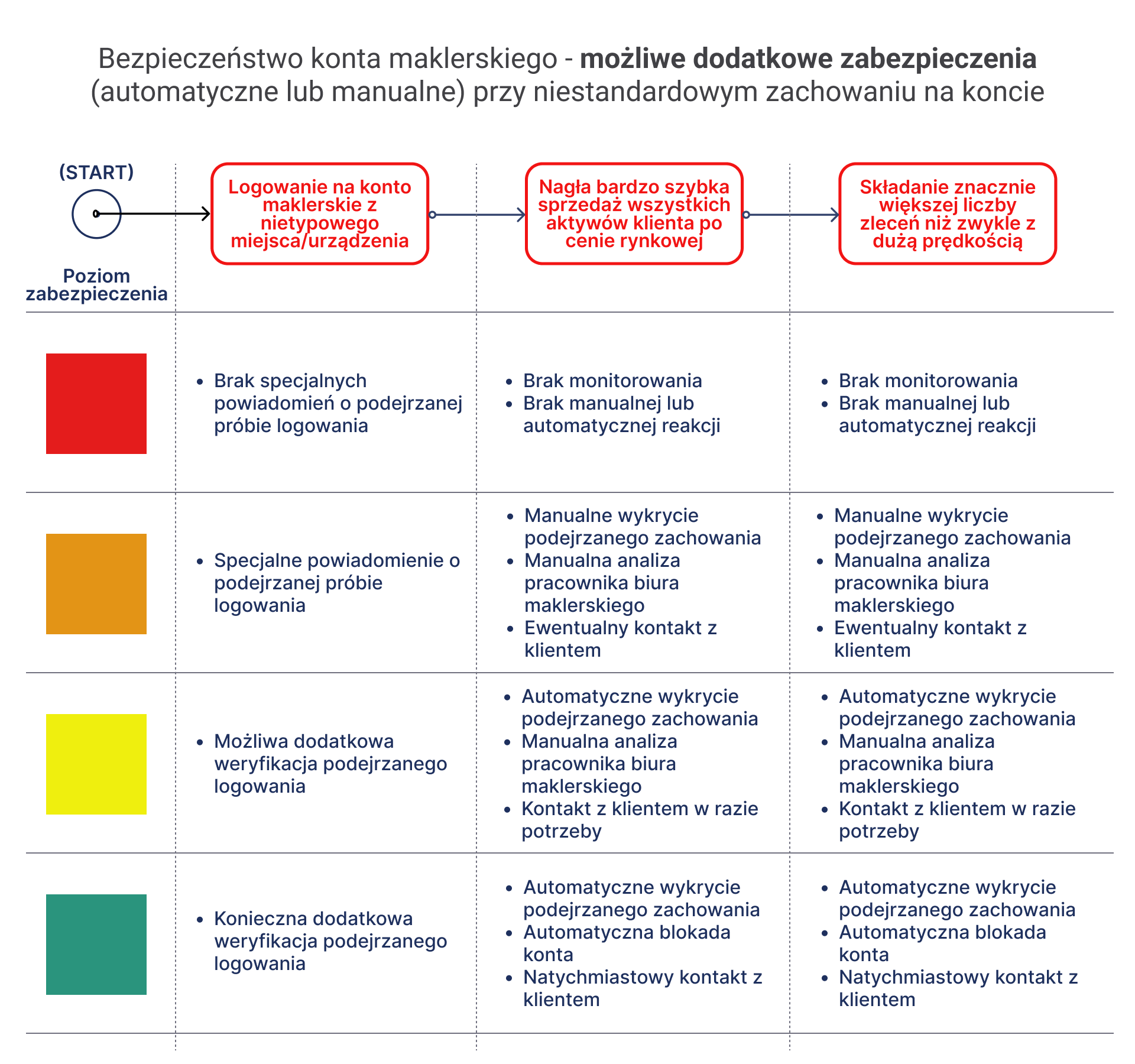

Możliwe dodatkowe zabezpieczenia konta maklerskiego

Wyobraź sobie, że od lat jesteś pracownikiem biura maklerskiego, który odpowiada za bezpieczeństwo klientów. Obserwując działania na kontach maklerskich klientów nagle dostrzegasz dziwne zachowanie jednego z nich. Ów klient prowadzi w Twojej firmie konto od 10 lat i dotychczas co miesiąc przelewał na nie około 5000 złotych i natychmiast kupował 1 lub 2 ETF-y akcyjne, ale dziś zupełnie odmieniło się jego zachowanie. Najpierw zdecydował się sprzedać wszystkie jednostki ETF (warte 1,2 miliona złotych) po cenie rynkowej, aby jak najszybciej dokonać zlecenia, a od 5 minut wystawia dziwne zlecenia kupna i sprzedaży mało płynnych akcji z egzotycznych rynków, na których powoli, ale sukcesywnie traci pieniądze.

Masz teraz wybór: zablokować dane konto maklerskie i natychmiast skontaktować się z klientem (a przynajmniej spróbować) lub nic nie robić. Dodam, że Twoja firma zarabia na prowizjach transakcyjnych, które generuje ten dziwny handel, więc z perspektywy firmy lepiej (bardziej zyskownie) byłoby nie reagować, ale Twoją pracą jest wykrywanie prób oszustwa i zapobieganie im, więc decydujesz się zablokować konto klienta i skontaktować się z nim. Jakież jest jego zdziwienie, gdy dowiaduje się o tym, co się dzieje na jego koncie maklerskim, zwłaszcza, że od miesiąca się na nim nie logował i niczego nie chciał zmieniać w swojej strategii inwestycyjnej. Gratuluję! To dla Ciebie kolejny uratowany klient, który stracił tylko nieznaczne środki dzięki Twojej interwencji.

Brzmi dobrze? No to wiedz, że tego rodzaju zabezpieczeń nie ma część firm maklerskich, trudniących się głównie tradingiem (na dźwigni), ponieważ (tu cytuję pracowników wybranych brokerów):

- „inwestowanie na giełdzie to szybka i dynamiczna czynność, więc nie chcemy blokować klientów w możliwości dokonywania szybkich transakcji”,

- „wykrywanie nietypowych zachowań jest trudne i lepiej tego nie robić, bo częściej zablokujemy prawdziwego klienta (false positive) niż oszusta chcącego go okraść”,

- „automatyzacja wykrywania oszustw maklerskich jest niemożliwa z uwagi na skomplikowaną naturę procesu inwestowania (psychikę inwestora), więc u nas robi to człowiek, manualnie kontaktując się z klientem”.

Powyższe sugerują, że za bezpieczeństwo swojego konta odpowiedzialny jest klient, który powinien zrobić wszystko, by jego zabezpieczenia konta były należyte, a to, co dzieje się na samej platformie to już „pełna dowolność” (hulaj dusza). Moim zdaniem przydałoby się, by wszystkie domy i biura maklerskie wprowadziły „jakieś” metody na wykrywanie nietypowych zachowań klientów, a dla inspiracji stworzyłem poniższa grafikę:

Konto maklerskie bez żadnych dodatkowych zabezpieczeń nie powiadomi klienta, gdy wydarzy się logowanie z nowego miejsca/urządzenia/numeru IP oraz nie będzie monitorowało w żaden sposób jego zachowań (historycznych i bieżących) pod kątem możliwości oszustwa. Będzie ono bardzo „szybkie” w obsłudze, ale jeśli ktoś pozyska do niego dostęp (i wewnątrz nie będzie żadnego 2FA i powiadomień transakcyjnych, to możesz pożegnać się ze swoimi środkami).

Konto maklerskie o przeciętnym poziomie dodatkowych zabezpieczeń będzie wysyłać powiadomienie o każdym (w tym „nietypowym”) logowaniu inwestorowi. Następnie aktywuje „jakiś” rodzaj manualnego sprawdzenia, gdy na koncie klienta dzieje się coś dziwnego (np. ktoś, kto na ogół dokonywał 2-3 transakcji miesięcznie, nagle robi ich setki w ciągu 1 dnia) z możliwością zablokowania konta i powiadomienia o dziwnym zachowaniu jego właściciela.

Konto maklerskie o wysokim poziomie dodatkowych zabezpieczeń od razu wykryje i zablokuje próbę logowania z egzotycznego miejsca/IP/urządzenia i będzie wymagało dodatkowej weryfikacji w celu zalogowania się. Następnie automatycznie wykryje i szybko zablokuje nietypowe zachowanie inwestora, a pracownik maklera postara się natychmiast skontaktować z właścicielem konta. Problem z tym podejściem jest oczywisty: często blokowano by prawdziwego właściciela konta, przez co potencjalnie mógłby stracić pieniądze, jeśli jest inwestorem aktywnym i w jego inwestowaniu ważny jest czas reakcji.

Ponownie – dobrze zabezpieczone konto maklerskie to sztuka balansowania pomiędzy brakiem zabezpieczeń (a więc swobodą użytkowania) konta a nadmiernie rygorystycznymi zabezpieczeniami, które mogą opóźnić, utrudnić lub w najgorszym wypadku nawet uniemożliwić inwestowanie. Nie wiem, jak Ty, ale ja wolałbym mieć mimo wszystko zbyt bezpieczne, niż zbyt „swobodne” konto maklerskie, ale każdy podchodzi do tego tematu osobiście.

Wspominałem już kilka razy o metodach uwierzytelniania dwuskładnikowego (2FA), więc warto wreszcie przyjrzeć się im trochę bliżej z perspektywy inwestora i konta maklerskiego.

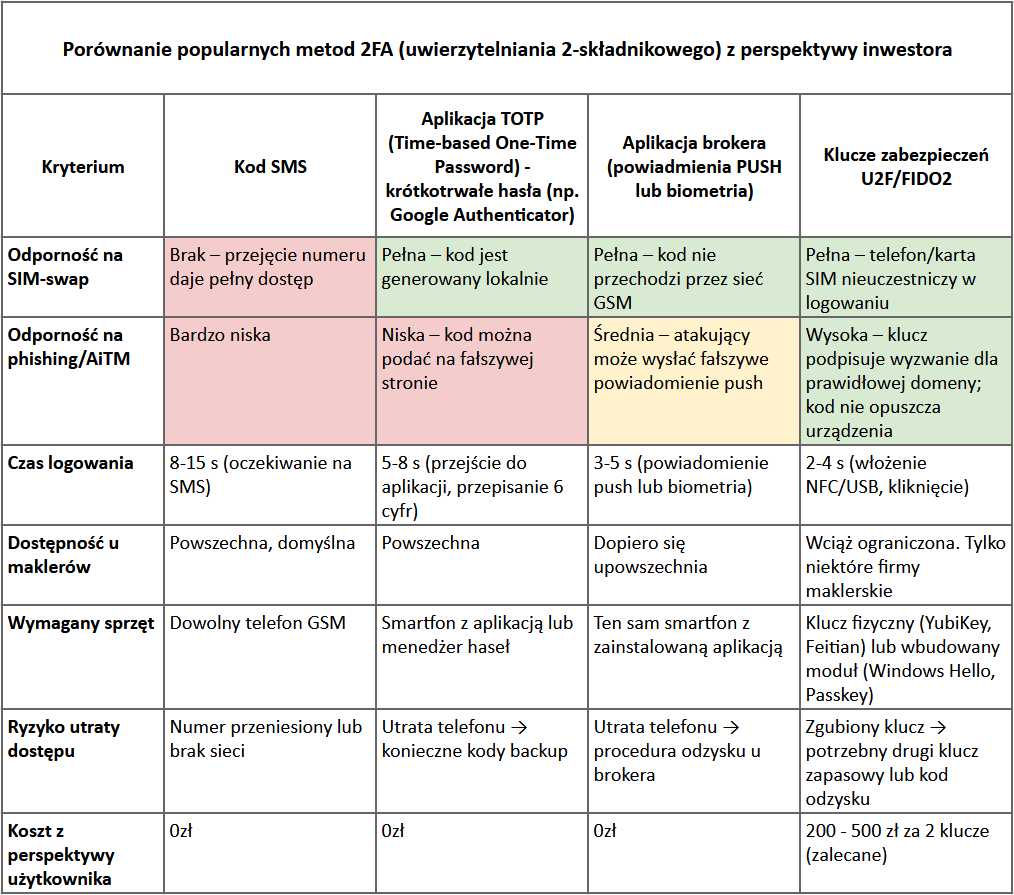

Metody 2FA (uwierzytelniania dwuskładnikowego)

Specjaliści od bezpieczeństwa w internecie są zgodni co do tego, że warto korzystać z uwierzytelniania 2-składnikowego, ale trwają rozgorzałe dyskusje na temat tego, które metody 2FA są najlepsze i dlaczego. Dlatego opiszę tu każdą z najpopularniejszych metod, wskazując na jej zalety i wady z perspektywy inwestora korzystającego z konta maklerskiego.

Z perspektywy klienta najlepsza byłaby metoda 2FA, która jest bezpieczna (i niepodatna na błąd własny typu samodzielne wpisywanie swoich danych na fałszywej stronie prowadzonej przez oszusta) oraz nie spowalnia logowania (zajmuje maksymalnie kilka sekund). Taka metoda jest w teorii dostępna – są nią klucze sprzętowe FIDO/FIDO2/U2F, które poza użytkownikiem, weryfikują także domenę, na której wprowadzane są login i hasło, dzięki czemu nie zalogujesz się do systemu, jeśli swoje dane podajesz na niewłaściwej (fałszywej) stronie, która tylko naśladuje prawdziwą stronę logowania Twojego domu maklerskiego. Takie klucze zabezpieczają więc użytkownika „przed samym sobą”, udaremniając próby phishingu, nawet jeśli nieuważny użytkownik dał się nabrać i chciał podać oszustowi swoje dane logowania. Jest jednak jeden mały problem – nie obsługuje ich jeszcze zbyt wiele instytucji maklerskich, a same klucze należy kupić (warto mieć przynajmniej 2 – główny i zapasowy, co kosztuje tak między 200 a 500 złotych dla najpopularniejszych wersji kluczy YubiKey). Myślę jednak, że to nie koszt jest problemem (bo czym jest kilkaset złotych wobec portfela wartego setki tysięcy lub miliony złotych?), a to, że wśród domów i biur maklerskich oraz zagranicznych brokerów naprawdę mało kto oferuje obecnie tę opcję uwierzytelniania 2-składnikowego (mimo że w bankach powoli staje się to nowym standardem – i słusznie!).

Do najczęściej spotykanych metod uwierzytelniania dwuskładnikowego na kontach maklerskich należą „tradycyjne” kody SMS oraz aplikacje uwierzytelniające (np. Google Authenticator lub Microsoft Authenticator) generujące tymczasowe kody logowania – TOTP (Time-based One-Time Password) ważne przez 30/60 sekund. Obydwie metody są w branży cyberbezpieczeństwa uznawane za dość mało bezpieczne (z uwagi na to, że łatwo przejąć takie hasła), ale zdecydowanie lepszą jest TOTP, które jest przynajmniej odporne na SIM-swap, czyli atak polegający na sklonowaniu/zduplikowaniu karty SIM klienta konta maklerskiego, więc przejęcie jego numeru telefonu. Żadna z dwóch popularnych metod 2FA nie jest odporna na phishing, czyli umiejętne „wyłudzenie” kodów przez hakera np. poprzez zachęcenie klienta domu maklerskiego do wpisania kodów na stronie będącej łudząco podobnej do strony logowania brokera (skoro podajesz tam login i hasło, to podasz hakerowi również kod SMS lub hasło TOTP, a on zaloguje się wtedy na Twoje konto maklerskie). W świecie kont maklerskich najczęściej spotykane są właśnie te 2 metody uwierzytelniania 2-składnikowego, co jest dość zabawne, biorąc pod uwagę to, że lokujemy tam często nasze oszczędności życia i że mniej ważne usługi (np. rozrywkowe, czy sklepy online) oferują często lepsze zabezpieczenia od firm, w których docelowo chcemy trzymać setki tysięcy lub nawet miliony złotych naszych oszczędności.

Czwartą popularną metodą uwierzytelniania 2-składnikowego jest powiadomienie PUSH lub biometria w aplikacji brokera/domu maklerskiego, które może być uznane za dość bezpieczne, bo jest odporne na SIM-Swap i częściowo odporne na phishing. Minusem tego rozwiązania jest konieczność instalowania dodatkowej aplikacji na swoim smartfonie oraz to, że ktoś, kto wejdzie w posiadanie Twojego telefonu, może dość prosto uzyskać dostęp do Twojego konta (jeśli oczywiście zna też login i hasło oraz jeśli nie używałeś biometrii, np. odcisku palca). Niemniej jednak uznawana jest za dość bezpieczną, bo przynajmniej częściowo odporną na każdy z 2 najpopularniejszych ataków hakerskich/prób oszustw dotyczących kont bankowych i maklerskich.

Jak widzisz, najsłabszym ogniwem w procesie jest jak zwykle człowiek, bo w ataku phishingowym to właśnie klient sam (nieumyślnie) przekazuje swoje hasła, kody SMS lub kody TOTP oszustowi, który loguje się na jego konto i pustoszy jego zawartość. W ataku typu SIM-Swap problemem jest również człowiek, ale w tym przypadku owym człowiekiem jest pracownik firmy telekomunikacyjnej, który na podstawie niepełnych informacji i pewności siebie oszusta, wydaje mu duplikat naszej karty SIM (lub e-SIM), dzięki czemu oszust przejmuje wszystkie nasze wiadomości SMS, więc może się bezproblemowo logować na nasze konta z takim zabezpieczeniem (również maklerskie). W 2 minipodrozdziałach opiszę teraz przebieg typowego ataku każdego z tych 2 rodzajów.

Główne niebezpieczeństwo? Atak SIM-SWAP

Ten rodzaj ataku hakerskiego brzmi dość skomplikowanie, ale w rzeczywistości jest dość prosty i oczywisty do wykonania. Zaczyna się zawsze od wiedzy o tym, jaki jest login i hasło klienta oraz tego, że ma włączone uwierzytelnianie dwuskładnikowe w formie SMS-a. Atak SIM-swap w kontekście kont maklerskich 2FA przez SMS polega na tym, że oszust przejmuje kontrolę nad numerem telefonu ofiary poprzez uzyskanie u operatora duplikatu karty SIM, który następnie aktywuje na swoim urządzeniu, „udając” klienta domu maklerskiego.

Oto jak może przebiegać przykładowy atak SIM-swap:

- oszust najpierw zbiera dane osobowe ofiary (np. imię, nazwisko, PESEL, datę urodzenia, dane kontaktowe), korzystając z publicznych źródeł, wycieków danych lub phishingu, czyli w cwany sposób próbuję zrobić tak, by ofiara sama nieświadomie podała mu swoje dane,

- następnie oszust podszywa się pod ofiarę w kontakcie z operatorem telefonii (przez telefon lub wizytę w salonie), przekonując, że karta SIM została zgubiona lub skradziona i chce wyrobić nową. Zdarzało się, że oszust przychodził do salonu z fałszywym dowodem osobistym ofiary ataku (ze zdjęciem oszusta),

- pracownik operatora, po powierzchownym potwierdzeniu tożsamości, wydaje duplikat karty SIM (lub e-SIM) oszustowi, który włącza go w swoim urządzeniu,

- po aktywacji duplikatu, wszystkie połączenia oraz przychodzące SMS-y, w tym 2FA wysyłane na numer ofiary, trafiają do oszusta zamiast do niej (nieświadomie dla ofiary, przynajmniej przez jakiś czas),

- mając kody SMS 2FA, przestępca może zalogować się na konto maklerskie ofiary, potwierdzić transakcje i uzyskać dostęp do środków finansowych.

Podsumowując: w ataku SIM-swap oszust dzięki przejęciu numeru telefonu odbiera SMS z kodami jednorazowymi 2FA, przez co omija zabezpieczenie konta maklerskiego i może je w pełni kontrolować, robiąc przelewy lub zmieniając dane klienta. Atak SIM-swap wykorzystuje więc słabość w procedurach operatorów i weryfikacji klienta, a skutki mogą bardzo poważne zwłaszcza tam, gdzie 2FA bazuje wyłącznie na SMS. Oczywiście zakładamy, że haker najpierw wchodzi w posiadanie loginu i hasła, a dopiero później przejmuje jego numer telefonu, bo inaczej taki atak miałby niewielki sens.

Niektórzy myślą, że ryzyko ataku SIM-swap dotyczy też brokerów z uwierzytelnianiem w ich aplikacji, ale nic bardziej mylnego. Na przykładzie IBKR (IBKR Key), klucz przypisany jest do urządzenia, nie do numeru telefonu, więc żadne informacje nie „idą” po sieci GSM, a wszystko odbywa się lokalnie na urządzeniu klienta brokera. Ten rodzaj ataku hakerskiego dotyczy więc wyłącznie uwierzytelniania za pomocą SMS, które niestety jest stale najczęstszym zabezpieczeniem w świecie usług maklerskich.

Wróg pomiędzy klientem a kontem, czyli "tradycyjny" phishing

Prawdopodobnie słyszałeś kiedyś o „phishingu”, czyli metodzie oszustwa polegającej na podszywanie się pod inną osobę lub instytucję w celu wyłudzenia danych (osobowych, logowania itp.) od posiadacza konta. W ataku phishingowym „wróg” znajduje się pośrodku/pomiędzy klientem a firmą, stąd alternatywna nazwa dla takich ataków AiTM (Adversary in The Middle), czyli wróg pośrodku.

Atak phishingowy na konto maklerskie zabezpieczone 2FA w formie SMS lub TOTP (kodów z aplikacji uwierzytelniającej) polega na wyłudzeniu od użytkownika wszystkich potrzebnych do logowania danych krok po kroku, w tym jednorazowego kodu z SMS.

Sposób działania oszusta w ataku phishingowym może wyglądać następująco:

- są 2 typowe sposoby rozpoczęcia ataku phishingowego:

- Opcja 1: Oszust wysyła ofierze wiadomość SMS lub e-mail z linkiem do fałszywej strony, która jest łudząco podobna do prawdziwej platformy maklerskiej lub banku. W wiadomości często pojawia się informacja o pilnej konieczności zalogowania się, np. w celu potwierdzenia tożsamości czy uniknięcia blokady konta,

- Opcja 2: Klient sam znajduje fałszywą stronę w wyszukiwarce Google. Właśnie dlatego odradzam wpisywanie <dom maklerski XYZ logowanie> w wyszukiwarce, bo oszust może opłacić reklamy, które sprawią, że jego fałszywa strona będzie wyżej od prawdziwej strony logowania firmy maklerskiej (choć to coraz trudniejsze do wykonania, to nawet część przepytanych poszkodowanych „oddała” swoje hasła oszustom w ten sposób),

- niezależnie od sposobu kontaktu oszusta z klientem, strona logowania podstawiona przez oszusta jest zwykle łudząco podobna do prawdziwej strony logowania firmy,

- klient wprowadza na fałszywej stronie swój login oraz hasło i dane automatycznie trafiają do oszusta,

- następnie fałszywa strona prosi o podanie przesłanego kodu SMS lub kodu z aplikacji (2FA), który został wysłany przez prawdziwy system maklerski (oszust w międzyczasie wpisał tam dane logowania klienta, które ten podał mu na fałszywej stronie),

- (opcjonalnie) czasem fałszywe aplikacje lub strony phishingowe mogą nakłaniać do zainstalowania złośliwego oprogramowania, które daje przestępcom dostęp do telefonu lub przekierowuje SMS-y na ich urządzenie, eliminując potrzebę natychmiastowego „łowienia” kodu SMS/TOTP na żywo,

- użytkownik, sądząc, że potwierdza swoją tożsamość na prawdziwej stronie, sam podaje kod oszustowi,

- oszust wykorzystuje wpisane login, hasło i kod SMS/TOTP, aby zalogować się na prawdziwe konto maklerskie użytkownika i uzyskać dostęp do jego portfela,

- na tym etapie oszust często zmienia ustawienia dot. bezpieczeństwa i powiadomień, a następnie próbuje jak najszybciej wyprowadzić środki klienta z konta (poprzez transakcje lub zwykłą wypłatę, jeśli prosto da się zmienić konto do wypłat klienta).

Kluczowy problem polega na tym, że kod SMS/TOTP w 2FA w ataku phishingowym jest „na żywo” przechwytywany wraz z loginem i hasłem, ponieważ użytkownik sam go podaje na fałszywej stronie. Dlatego metoda 2FA w formie SMS jest uznawana za najsłabszą metodę dwuskładnikowego uwierzytelniania (bo jest podatna na 2 sposoby oszustwa), a TOTP za drugą najsłabszą metodę (bo te kody również można przechwycić).

Podsumowując: oszust podszywa się pod maklera, namawia do zalogowania się na podrabianej stronie, przechwytuje wszystkie dane w tym SMS-owy kod 2FA (lub kod TOTP) i w czasie rzeczywistym używa ich do wejścia na prawdziwe konto inwestora. To pokazuje, że 2FA przez SMS, choć lepsze od samego hasła, nie jest odporne na phishing. Z tego powodu zaleca się stosowanie bezpieczniejszych metod, takich jak klucze U2F/FIDO2 czy aplikacje uwierzytelniające działające lokalnie (na telefonie) i niezwiązane z kartą SIM, które są odporne na phishing.

Jak o nasze bezpieczeństwo dbają różne firmy maklerskie?

Ten podrozdział jest jedynie zapowiedzią wzbogacenia mojego rankingu kont maklerskich o kwestie bezpieczeństwa. Przyznaję otwarcie i uczciwie, że dotychczas priorytet w moich rankingach miały koszty, a bezpieczeństwo w ogóle nie było brane w nich pod uwagę, co było moim oczywistym błędem, do którego się przyznaję, zwłaszcza że w 9. rozdziale mojej książki napisałem, cytuję:

Twoim zadaniem jest założenie i prowadzenie konta w jednej ze sprawdzonych instytucji, czyli unikanie oszustów lub firm, dla których dobro klienta nie jest na pierwszym miejscu. Ryzyko utraty całości środków w wyniku oszustwa jest największym ryzykiem w inwestowaniu, bo przecież zasoby, którymi dysponujesz, stanowią o Twoim inwestycyjnym być albo nie być. Jeśli nie chcesz pewnego dnia zobaczyć, jak Twoje ciężko zarobione przez lata pieniądze po prostu znikają, to musisz nauczyć się oceniać wiarygodność instytucji inwestycyjnej.

Niedługo planuję dodać kategorię „bezpieczeństwo” do mojego rankingu kont maklerskich (czekam jeszcze na odpowiedzi na szereg pytań dot. bezpieczeństwa od prawie 30 firm maklerskich/brokerów), więc mój ranking będzie brał pod uwagę nie tylko koszty, ale też bezpieczeństwo. Z tego powodu wszystkim domom maklerskim zadałem następujące pytania:

- Czy oferują Państwo dowolną formę 2FA (uwierzytelniania dwuskładnikowego) przy logowaniu na konto?

- Czy oferują Państwo dowolną formę 2FA przy składaniu zleceń giełdowych?

- Czy 2FA jest u Państwa domyślnie włączone (dla nowych klientów)?

- Czy 2FA można wyłączyć, czy jest „wymuszone” dla wszystkich klientów na stałe?

- W jakiej formie oferują Państwo 2FA swoim klientom?

- Wiadomości SMS?

- TOTP – Aplikacji uwierzytelniającej?

- Powiadomień PUSH/biometrii we własnej aplikacji?

- Kluczy sprzętowych U2F/FIDO2 (np. YubiKey) lub PassKeys?

- Czy oferują Państwo automatyczne lub manualne wykrywanie podejrzanego zachowania na koncie klienta? Przykład: klient przez 4 lata robi 3-5 transakcji miesięcznie i nagle sprzedaje wszystkie instrumenty i zawiera 100+ transakcji w ciągu kilku godzin.

- Jeśli oferują Państwo takie wykrywanie, to czy w takim wypadku blokują Państwo środki/dostęp do konta klienta do chwili uwierzytelnienia tego telefonicznie/przez aplikację?

- Czy klient otrzymuje (lub może otrzymywać) powiadomienie przy każdym logowaniu do serwisu?

- Czy klient otrzymuje specjalne powiadomienie o nieudanym logowaniu?

- Czy klient otrzymuje specjalne powiadomienie o logowaniu z podejrzanego/nowego adresu IP/urządzenia?

- Czy klient może otrzymywać powiadomienie (e-mail, SMS) o każdym zleceniu?

- Czy klient może otrzymywać po każdej transakcji powiadomienie (e-mail, SMS)?

- Czy klient może wypłacić pieniądze tylko na wcześniej zweryfikowane/należące do niego (imiennie) konto bankowe?

- Czy w ostatnich 12 miesiącach zdarzyły się u Państwa sprawy włamań na konta klientów? Nie muszą Państwo podawać szczegółów. Tutaj niestety prawie nikt nie dawał odpowiedzi, a jeśli dawał, to była to odpowiedź „nie”, co oczywiście trudno zweryfikować.

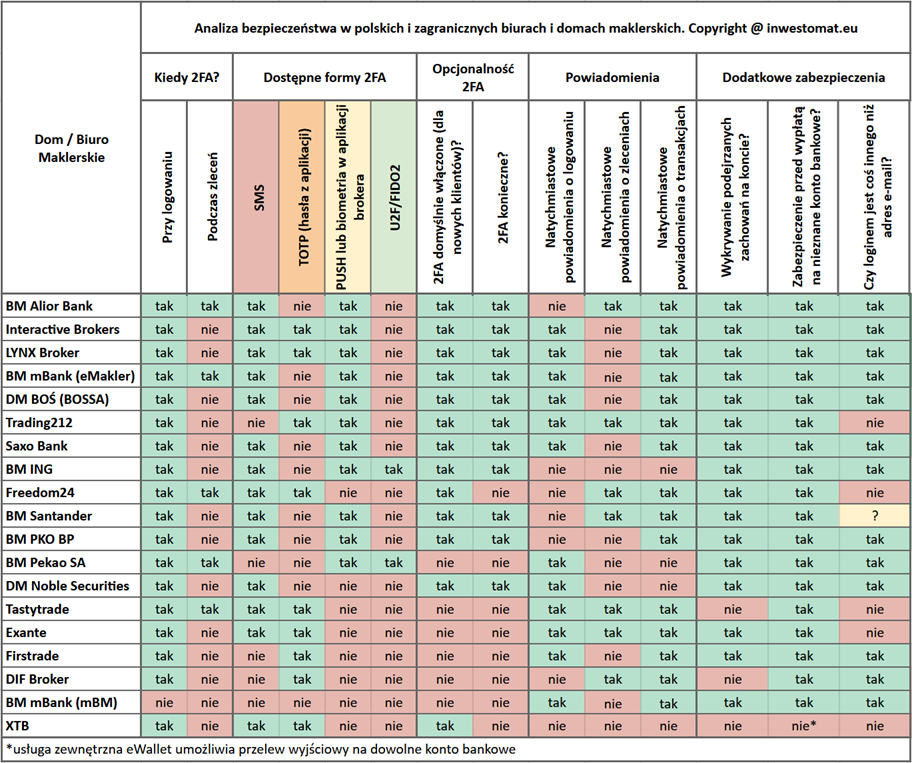

Oto odpowiedzi na najważniejsze pytania dotyczące bezpieczeństwa, które dotychczas otrzymałem od firm będących w moim rankingu kont maklerskich:

Zgodnie z odpowiedziami przedstawicieli domów maklerskich i firm brokerskich:

- do najbezpieczniejszych kont z zestawienia należą DM BOŚ, eMakler (usługa BM mBanku), BM Alior Bank, Interactive Brokers, Saxo Bank, LYNX Broker oraz Trading212.

- W kwestii 2FA powoli normą staje się uwierzytelnianie w aplikacji brokera, co jest znacząco bezpieczniejszą formą 2FA od kodów SMS i kodów/haseł TOTP.

- Co ciekawe, tylko 2 z firm oferują najbezpieczniejsze 2FA w postaci sprzętowych kluczy bezpieczeństwa (np. YubiKey) – są to polskie BM ING i BM Pekao SA.

- do najgorzej zabezpieczonych kont z tego zestawienia należą XTB, BM mBanku (nie eMakler), DIF Broker oraz Firstrade.

- XTB bardzo niedawno wprowadziło nową metodę 2FA: TOTP (czyli jednorazowe kody w aplikacji uwierzytelniającej), ale zanim to zrobiło, było najgorzej zabezpieczonym kontem z całej stawki. Nie mówiąc o czasie, gdy nie mieli 2FA w ogóle (przed 08.2024).

- Obecnie tylko BM mBanku (nie mylić z eMaklerem, którego używa 90% klientów BM mBanku i eMakler jest jednym z najbezpieczniejszych kont) nie ma uwierzytelniania dwuskładnikowego (2FA), ale zgodnie z informacjami, które uzyskałem z Biura Maklerskiego, jest ono planowane jeszcze w tym roku.

- Zauważ, że większość firm deklaruje posiadanie automatycznego systemu wykrywania podejrzanych zachowań na kontach klientów.

- Zauważ też, że większość firm domyślnie włącza 2FA wszystkim klientom, a niektóre nawet je wymuszają (nie można go wyłączyć). Uważam, że jest to dobra decyzja z perspektywy bezpieczeństwa klienta i namawiam wszystkie firmy maklerskie do zrobienia tego samego.

Mam nadzieję, że za kilka tygodni będę mógł zaprezentować Ci kompletną wersję tej tabeli i przełożyć to na punkty i pozycje firm w rankingach kont maklerskich. Przepraszam za to, że tabela nie jest (jeszcze) kompletna w tym sensie, że brakuje tu niektórych firm, ale wolałem się wstrzymać niż uzupełniać coś uznaniowo i bez potwierdzenia pracownika danej firmy. Oczywiście, jeśli korzystasz z usług jednej z brakujących tu firm i znasz odpowiedź na jedno z pytań, na które jeszcze nie ma odpowiedzi w mojej tabeli, to daj znać w komentarzach, a uzupełnię tabelę.

Co zrobić, by nasz portfel był bezpieczny?

Nie masz czasu, by przeczytać cały wpis, lub po prostu chcesz jego podsumowanie w formie krótkiego i praktycznego kompendium krok po kroku? No to masz :).

- Zacznij od wyboru odpowiedniego (w kontekście bezpieczeństwa) domu/biura maklerskiego lub brokera. Takim minimum powinno być oferowanie 2FA przynajmniej w formie TOTP (haseł krótkoterminowych w aplikacji uwierzytelniającej, np. Google Authenticator) oraz możliwość włączenia powiadomień dot. logowania i zleceń lub transakcji.

- Świetnie, jakby instytucja dysponowała własną aplikacją z uwierzytelnianiem biometrycznym lub uwierzytelnianiem za pomocą sprzętowych kluczy U2F/FIDO2 oraz monitorowała zachowania na kontach klientów, by wykryć podejrzane zachowanie z możliwością blokady konta klienta (w myśl zasady, że bezpieczeństwo klienta jest ważniejsze nawet od dostępności usługi).

- Jak już wybierzesz odpowiednie konto, to pamiętaj, by ustawić tam unikalne (nieużywane nigdzie indziej) hasło – byle było jak najdłuższe i jak najbardziej skomplikowane i niemożliwe do odgadnięcia, wiedząc cokolwiek o Tobie.

- Idealnie jakby loginem na konto maklerskie nie był e-mail, tylko coś innego (niezwiązanego z mailem i loginami, jakich używasz na innych stronach internetowych).

- Możesz zastanowić się nad użyciem maila „zastępczego” (lub maila z aliasem) do logowania w domu maklerskim. W ten sposób, jeśli wyciekną Twoje dane (login/hasło) z innej strony, to nie wycieknie Twój mail logowania do domu maklerskiego, bo danego aliasu lub unikalnego adresu e-mail (stworzony tylko na potrzeby logowania na konto maklerskie) używasz tylko w 1 miejscu (a nie na wszystkich stronach internetowych).

- Jeszcze lepiej, jakbyś nawet sam nie znał hasła na swoje konto maklerskie i do przechowywania go użył bezpiecznej aplikacji lokalnej (typu KeePass lub Bitwarden), do której byłoby tylko „masterhasło” (hasło główne). Dzięki temu nie podasz hasła w ataku phishingowym na fałszywej stronie, bo url nie będzie się zgadzał z tym, co masz w menedżerze haseł, a Ty go nie znasz.

- Załóżmy, że masz odpowiednie konto, nieoczywisty login i trudne oraz nieużywane nigdzie indziej hasło. Kolejnym krokiem jest nauczenie się odpowiedniego korzystania ze strony logowania domu/biura maklerskiego.

- Nigdy nie wyszukuj strony logowania w wyszukiwarce! Częstym typem phishingu jest opłacanie reklam na słowa kluczowe typu „<dom maklerski> logowanie”, które sprawiają, że strona oszusta jest wyżej w przeglądarce od prawdziwej strony brokera. Dodaj prawdziwą i zweryfikowaną stronę logowania do domu maklerskiego/brokera do ulubionych i loguj się tylko w ten sposób LUB korzystaj tylko z oficjalnej aplikacji domu maklerskiego/brokera.

- Uważaj na e-maile od „domu maklerskiego” wzywające do działania (np. „KTOŚ ZALOGOWAŁ SIĘ NA TWOJE KONTO Z NOWEJ LOKALIZACJI, SPRAWDŹ LOGOWANIE -> KLIKNIJ TUTAJ!”) – są to bardzo często próby phishingu – link kieruje do fałszywej strony, więc nie klikaj w te linki i dokładnie sprawdzaj nadawcę wiadomości.

- Chroń także (a może przede wszystkim) swoją skrzynkę e-mail, która sama w sobie da oszustowi dostęp do (zbyt) wielu informacji o Tobie, kontach, które posiadasz, a także opcje odzyskiwania/zmiany haseł. Na szczęście popularni dostawcy usług mailowych coraz częściej wspierają klucze U2F (typu YubiKey).

- Chroń też swój numer telefonu (zwłaszcza jeśli używasz 2FA w formie SMS, czego nie polecam). Obecnie można zapobiec atakowi typu SIM-swap poprzez zastrzeżenie swojego numeru PESEL, które nie pozwala nikomu wyrobić duplikatu Twojej karty SIM. Od 1 czerwca 2024 roku dostawcy usług telekomunikacyjnych muszą sprawdzić, czy numer PESEL nie jest zastrzeżony, przed wydaniem kopii lub wtórnika karty służącej do identyfikacji abonenta w publicznej sieci telekomunikacyjnej, lub ich cyfrowego odwzorowania (e-SIM). Wynika to z art. 60c ustawy z 16.7.2004 r. – Prawo telekomunikacyjne (t.j. Dz.U. z 2024 r. poz. 34).

To tyle. Tak naprawdę nie zrobisz wiele więcej, by odpowiednio chronić swoje konto maklerskie. Pamiętaj, że są sposoby na złamanie nawet najlepszych zabezpieczeń (przejęcie sesji, infostealery itp.), ale jeśli będziesz stosował się do powyższych reguł, to istnieje mała szansa, że to akurat Ty zostaniesz okradziony. Powód jest prosty – hakerom/oszustom po prostu nie będzie się chciało nadmiernie kombinować, skoro „na rynku (finansowym)” jest mnóstwo osób, które o swoje bezpieczeństwo nie dbają. Dbając o swoje bezpieczeństwo w sieci (zwłaszcza w kontekście finansowym, bo powiedzmy sobie szczerze – wyciek danych logowania ze strony, na której przegląda się memy, nie powinien być dla Ciebie ogromnym problemem), sprawiamy, że oszustom nie opłaca się brać nas na cel. „Za dużo roboty, by okraść tego człowieka” i tyle, „jadą” dalej (z listy zawierającej tysiące skradzionych danych).

Apel do brokerów i ich klientów

Niech zatem obudzą się wszyscy brokerzy, bo bezpieczeństwo Waszych klientów powinno być Waszym priorytetem i nawet jeśli użytkownik nie zadbał o bezpieczeństwo swojego loginu i hasła, to powinniście zrobić wszystko, aby mimo wszystko nie pozwolić na jego okradzenie. Nie bez powodu świat cyberbezpieczeństwa rozwija się tak dynamicznie, bo zagrożenie było, jest i będzie, więc wykorzystujcie zdobycze technologii nie tylko do tego, by zwiększać zyski dla swoich akcjonariuszy, ale także do tego, aby zabezpieczyć konta maklerskie swoich klientów, bo w przeciwnym wypadku może się kiedyś okazać, że najpierw odpłyną klienci, a za nimi w końcu także Wasi akcjonariusze.

Ale niech obudzą się także wszyscy klienci domów i biur maklerskich, bo Wasze bezpieczeństwo jest przede wszystkim W WASZYCH RĘKACH! Jeśli używasz wszędzie do logowania tego samego loginu/e-maila i hasła (które do tego jest proste) i ignorujesz uwierzytelnianie 2-składnikowe, a stronę logowania brokera wyszukujesz w wyszukiwarce, to nie zdziw się, jeśli logując się na swoje konto maklerskie zobaczysz kiedyś „0 zł” zamiast „200 000 zł”. Oczywiście nikomu tego nie życzę, ale choć rozumiem frustrację okradzionych i współczuję im (tak po ludzku), to chciałbym, by było to zapalnikiem do zadbania o bezpieczeństwo zarówno przez nich, jak i przez osoby, które (jeszcze) nie zostały okradzione.

Podsumowanie

Jeśli myślisz, że jesteś odporny na oszustwa i ataki hakerskie, to wiedz, że w ciągu ostatnich kilku lat sam byłem obiektem kilku ataków tego rodzaju i jako bloger inwestycyjny nie omieszkałem trochę „sprawdzić” oszustów, podając im różne fałszywe dane i badając ich sposób reakcji na moją „grę”. Mógłby to być materiał na osobny wpis, ale uświadomiło mi to, że każdy z nas (dosłownie) może stać się kiedyś obiektem ataku hakerskiego (lub innego oszusta internetowego, bo nie każdy z nich jest hakerem). „Wzięcie udziału” (świadome) w takich atakach dało mi unikalny pogląd na to, jakich metod używają oszuści i jak próbują wzbudzić zaufanie użytkownika konta, który na ogół może nie zauważyć, że jest oszukiwany, bo przecież oszust chce mu „pomóc” (ale chyba pomóc pozbyć się „niepotrzebnej gotówki”. Tak żartobliwie).

Sprawa oszustw kierowanych przeciwko klientom XTB może być paradoksalnie momentem przełomowym w polskiej branży inwestycyjnej, bo uświadomi to nie tylko XTB, ale i innych brokerów o konieczności lepszego zadbania o bezpieczeństwo swoich klientów oraz edukowania ich w dziedzinie bezpieczeństwa. Mi uświadomiła ona, jak prosto włamać się na konto maklerskie należące do kogoś, kto nie zadbał dostatecznie o bezpieczeństwo loginu i hasła i że nie wystarczy blokada wypłat, bo środki można przecież wyprowadzić poprzez giełdę (jeśli ma się do tego wystarczające umiejętności i narzędzia). Uświadomiła mi też przede wszystkim to, że kategorii „bezpieczeństwo” bardzo brakowało w moich rankingach kont maklerskich i już niedługo to uzupełnię, przyznając lub odejmując punkty za bezpieczeństwo, co wpłynie na pozycje firm w moich rankingach.

W sprawie oszustw liczę na więcej informacji od samych brokerów, choć znając życie, po prostu nie wypowiedzą się na ten temat, bo nie obliguje ich do tego polskie prawo (lub wręcz zabrania tego, bo obowiązuje ich tajemnica maklerska – coś jak tajemnica bankowa). Ciekawe, ilu jeszcze znajdzie się poszkodowanych klientów, ale na razie wiem o mniej niż 15 osobach w mniej niż 5 firmach, więc nie jest to w żadnym wypadku (na szczęście) masowa skala.

WAŻNE! Pamiętaj o tym, by włączyć 2FA i przejść przez moją „checklistę” z tego podrozdziału, który uważam za najważniejszy z całego dzisiejszego wpisu. Życzę Ci zyskownego i bezpiecznego inwestowania przez lata, a nawet dziesięciolecia. Lepiej się odpowiednio przygotować, by później nie żałować, bo niewłaściwe zabezpieczenia w połączeniu ze sprawnym oszustem sprawią, że Twoje zainwestowane środki wyparują szybciej, niż jak gdybyś obrał niewłaściwą strategię inwestycyjną i po prostu popełniał zwykłe, ludzkie błędy w inwestowaniu.

Zapisz się do mojego newslettera:

Wyraziłeś/-aś chęć zapisu do mojego newslettera. Teraz sprawdź swoją skrzynkę E-mail i potwierdź chęć zapisania się.

Zastrzeżenie

Informacje przedstawione na tej stronie internetowej są prywatnymi opiniami autora i nie stanowią rekomendacji inwestycyjnych w rozumieniu Rozporządzenia Ministra Finansów z dnia 19 października 2005 roku w sprawie informacji stanowiących rekomendacje dotyczące instrumentów finansowych, ich emitentów lub wystawców (Dz. U. z 2005 roku, Nr 206, poz. 1715). Czytelnik podejmuje decyzje inwestycyjne na własną odpowiedzialność. Autor bloga nie ponosi odpowiedzialności za treść reklam umieszczanych na blogu.